2 марта 2020 года Министерство юстиции США предъявило двум китайским гражданам обвинение в отмывании криптовалюты на сумму более $ 100 млн и взломе криптовалютной биржи. Как указывается в жалобе о гражданской конфискации, средства были украдены в 2018 году.

Безусловно, хотелось бы знать, откуда украдена криптовалюта, какова цепочка отмывания денег и что конкретно вменяется этим двум китайцам. Но Министерство юстиции США не раскрывает подробности связанных с этим транзакций. Интересно, что сам обвиняемый Ли Цзядун заявил, что в этой ситуации является пострадавшим.

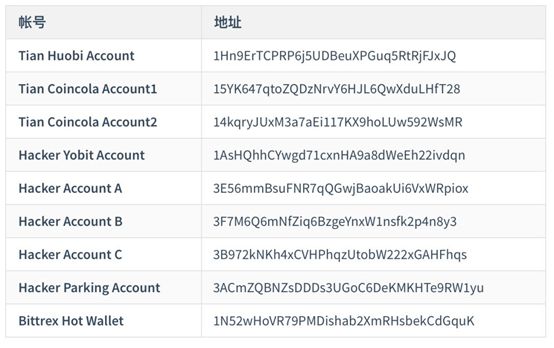

Однако в компании PeckShield, занимающейся безопасностью блокчейнов, времени зря не теряли. Специалисты проанализировали 20 адресов, опубликованных Министерством юстиции США.

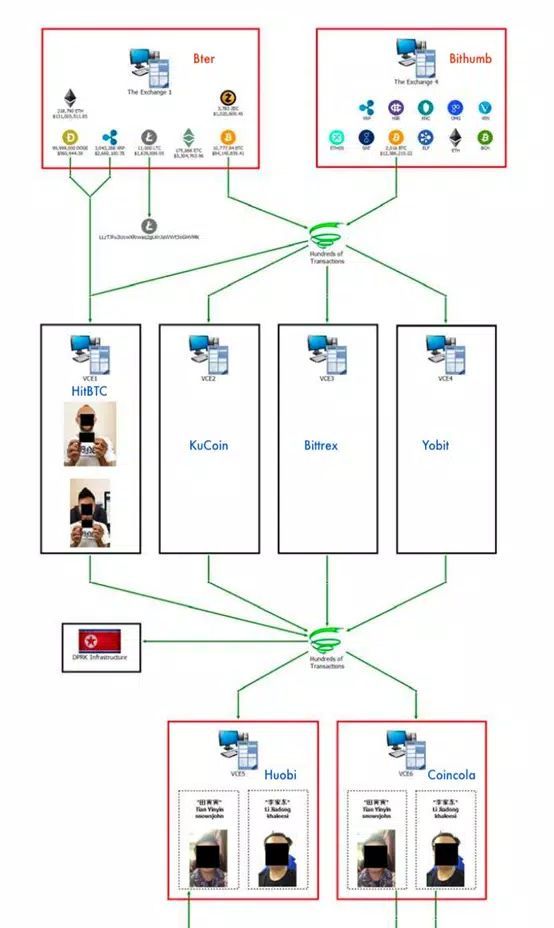

Как показано на рисунке выше, сначала северокорейская хакерская группа Lazarus атаковала четыре криптобиржи с помощью фишинга, чтобы заполучить приватный ключ биржи. Затем через Peel Chain хакер перевёл похищенные активы на четыре другие биржи. В конце концов он перечислил активы на две биржи, где они и были отмыты.

Как правило, в случае успешной хакерской атаки и кражи средств процесс отмывания денег делится на три этапа: «Размещение», «Разделение», «Интеграция».

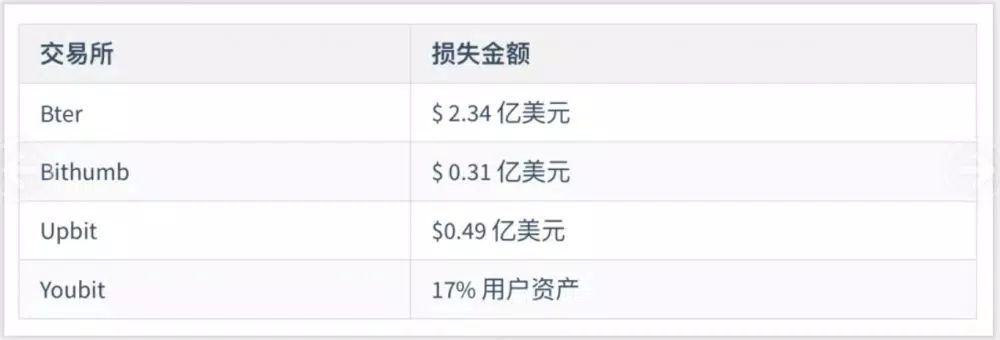

Команда экспертов по кибербезопасности PeckShield отследила все 20 биткоин-адресов. Изучив подозрительную активность в сети и базы данных бирж, они выявили четыре следующие биржи: Bter, Bithumb, Upbit, Youbit.

Примечание: после закрытия биржи Bter в 2017 году ее активы были переданы другой бирже.

После выявления платформы с украденной криптовалютой давайте взглянем на цепочку отмывания денег и движение похищенных активов. Вот три процедуры, необходимые для отмывания денег:

1.Размещение

В течение нескольких месяцев после нападения на Bter, Bithumb, Upbit и Youbit злоумышленники начали распоряжаться своей незаконной прибылью, в том числе переводить похищенные активы на счета, готовясь к следующему этапу отмывания.

2. Разделение

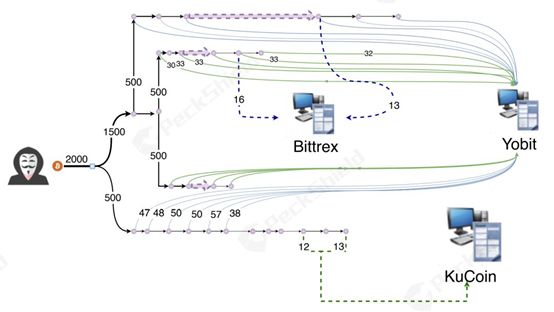

На этом этапе злоумышленники используют технические средства Peel Chain, чтобы разбивать суммы на маленькие части и разместить их на бирже. На рисунке ниже мы видим типичный процесс разделения первых 2000 BTC.

Шаг 1: Ранее на один из адресов злоумышленника были отправлены 1999 BTC, предварительно они были разбиты на 1500 + 500 BTC;

Шаг 2: Далее 1500 BTC перешли на три адреса по 500 BTC на каждый. Таким образом, исходная сумма 2000 BTC была распределена между четырьмя новыми адресами, а баланс на исходном обнулился;

Шаг 3: Затем хакеры поделили 500 BTC на 20-50 BTC и перевели их на биржу Yobit;

Шаг 4: Шаг 3 с новым адресом повторялся до тех пор, пока оригинальные 500 BTC не были полностью депонированы на бирже. В ходе этого злоумышленники перевели суммы на другие биржи — Bittrex, Kucoin и HitBTC.

Кроме того, после первоначальной операции по отмыванию денег злоумышленник не перевел деньги напрямую на свой кошелёк, а снова использовал Peel Chain для внебиржевой торговли оригинальными BTC. Разделённые на десятки BTC поступили на платформу для биржевой торговли. После десятков или сотен таких операций след теряется, «сыщики» успешно сбиты с толку, а деньги отмыты.

3. Интеграция

После завершения операций по отмыванию злоумышленники продают монеты за фиат на платформах для внебиржевой торговли.

В описанном выше процессе злоумышленник депонировал 3951 BTC на трёх внебиржевых счетах обвиняемого Тянь Иньиня на Huobi и Coincola с 28 ноября по 20 декабря 2018 года. Последние 9,8 BTC всё ещё хранятся в транзитном адресе злоумышленника.

Жертвами атаки стали биржи Bter, Bithumb, Upbit и Youbit. По неполной статистике, общий убыток составил не менее $ 300 млн.

- Биткоин: где купить? Обзор некоторых платформ для покупки криптовалюты

- Cryptonica – лучший информационный портал о криптовалюте

- Прогноз курса Ethereum: опасения регулирующих органов по поводу будущего ETH стремительно растет

- Обмен юсдт на российские рубли

- Выбор интернет-казино с минимальным депозитом и невысокими ставками

iMag.one - Самые важные новости достойные вашего внимания из более чем 300 изданий!

iMag.one - Самые важные новости достойные вашего внимания из более чем 300 изданий!